自動車セキュリティを合理化する:AUTOSARおよびLinuxベースECU向け侵入検知システムマネジャー(IdsM)

自動車は、コネクテッドでソフトウェア主導のマシンへと進化しており、自動車がサイバー脅威にさらされる可能性がますます高まっています。新しい自動車サイバーセキュリティ規制によると、ソフトウェア・デファインド・ビークル(SDV)およびそこに組み込まれたコンポーネントの安全性、セキュリティ、データプライバシーを確保することは、自動車OEMやサプライヤーにとって「必須」要件になっています。

自動車をサイバー攻撃から保護する一般的な手法は、セキュリティ・イベントを検知するためのセンサーを含めた IDPS(侵入検知・防御システム)をECUに組み込むことです。このようなイベントは大量に発生する可能性があり、車載ECUの限られたローカルメモリーに影響を及ぼすだけでなく、詳しい調査のためそれらのイベントをクラウドに送信するためのネットワーク帯域幅にも影響が及ぶ恐れがあります。もう一つの課題は、ECUがOS(AUTOSAR、Linuxなど)によって異なるフォーマットでセキュリティ・イベントを生成することです。セキュリティ・イベントに関する共通基準がないために、集中管理している車両SOC (VSOC)から侵入の可能性を効果的にモニタリングし、特定することが難しくなっています。

この記事では、侵入検知システム管理のためのクロスプラットフォーム基準の必要性の説明、および、AUTOSARとLinuxベースのECU間におけるセキュリティ・イベントの追跡と管理を統合し、合理化するための新たなアプローチを提示します。

車載セキュリティイベントの追跡を義務付ける規制

新たな規制により、自動車OEMは、自動車のライフサイクルを通じて、車両の脆弱性およびサイバーリスクを追跡することが義務付けられています。UNR 155の規制は新しい車種に適用されており、自動車OEMがサイバーセキュリティ・マネジメントシステム(CSMS)を導入し、「車両データおよび車両ログからサイバー脅威、脆弱性およびサイバー攻撃を分析および検出する機能を含めること」(UNR 155、セクション7.2.2.4)が求められています。

従って、(UNR 155に規定されているように)サイバー攻撃の試みや実際の攻撃を検知し、調査するには、自動車OEMは車両コンポーネントから生成される大量のセキュリティ・イベント・データにアクセスする必要があります。

車両セキュリティ・イベント管理における課題

自動車OEMは有害なセキュリティ・イベントが発生してないか、数百万台もの自動車を監視する必要があり、このセキュリティ要件を満たすことは簡単ではありません。各車両は定期的に大量のローカルイベントを生成しますが、その多くは日常的なものや重要ではないものであって、セキュリティ・イベントではありません。しかし、なぜデータ量が問題になるのでしょう?ECUのローカルストレージにすべてのイベントを保存し、自動車OEMのクラウドに定期的にアップロードすることは、どのくらい困難なことなのでしょう?

このアプローチにはストレージとコストという2つの大きな制約があります。通常、ECUのストレージ容量は限られており、日常的に収集される大量のセキュリティイベントを保存するようにはできていません。また、クラウドにイベントを送信すると、無線データ通信の帯域幅の費用とクラウドストレージ費用(データ量に直接関係する)が発生します。

既述の通り、多くのイベントにはセキュリティ上の価値はほとんどなく、セキュリティ上の意味があるイベントは、大量のデータの中に埋もれています。適切でないセキュリティ・イベントを分析するのは効率が悪く、また時間の浪費になります。そのため自動車OEMは、調査のためバックエンドシステムにイベントを送信する前に、そのイベントにセキュリティ上の価値があるかを判断する手段が必要と考えています。

侵入検知システムマネージャー(IdsM)とは?

AUTOSARは2020年、上記の課題に対処するためにIdsMのコンセプトを含むIDSアーキテクチャを導入しました。IdsMはAUTOSAR ECU向けに統一されたイベントフォーマットを作成し、車両セキュリティ・イベント(SEv)を収集し、指定された基準を用いてフィルタリングを行います。IdsMの主な目標は、複数のセキュリティ・イベントの集中管理とコントロールを実施し、車両内でローカルに発生する多くの無関係なイベント(メンテナンス関連など)をフィルタリングすることです。

IdsMは、現代のコネクテッドカーを効果的にモニタリングするのに不可欠なコンポーネントになっています。自動車OEMはIdsMによって、適切なセキュリティ・イベントだけに集中し、フリートのサイバーセキュリティ状況を追跡し、サイバーリスクを検知することができます。このように、IdsMを用いることで、OTA帯域幅やクラウドストレージコストを削減しながら、VSOCの統合作業を支援できます。

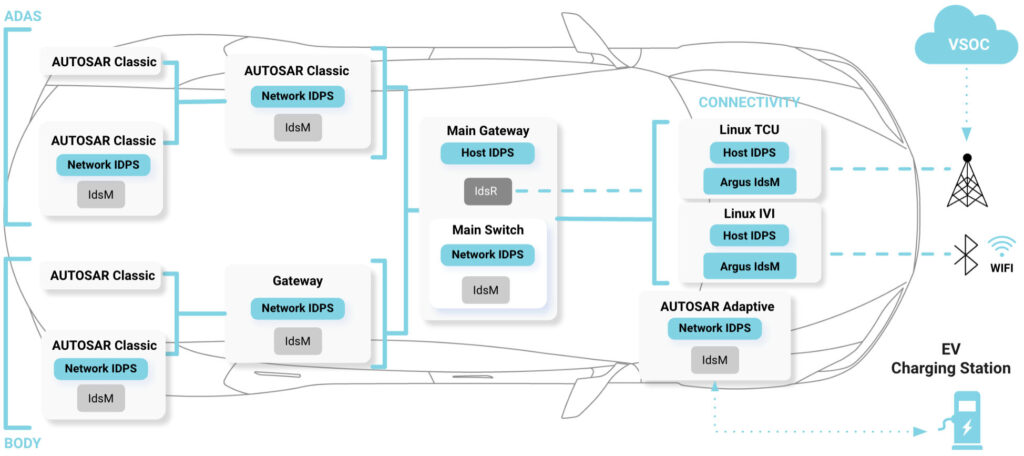

IDSアーキテクチャはAUTOSARおよびLinuxベースECUを横断する必要がある

IdsMは大きな前進ではあるものの、これで解決できるのは問題の一部に過ぎません。なぜなら、今日のIdsMに対する業界基準が、AUTOSAR ECU(AUTOSAR ClassicとAUTOSAR Adaptiveの両方)だけに焦点を当てているからです。それでは、他のタイプのECUはどうなるのでしょうか?現在、ほとんどの車両ネットワークには、AUTOSAR ECUとLinuxベースのECUが組み合わされて用いられています。インフォテインメント(IVI)システムやテレメトリECU(TCU)といったデータ量の多いアプリケーションのスループットニーズに対応するため、この組み合わせはますます普及しています。

プラットフォーム間でIdsMが標準化されていないため、Linux ECUのメーカーは独自にセキュリティ・イベント管理システムを構築しなくてはなりません。AUTOSARとLinuxベースのECUでは、異なるフォーマットでセキュリティ・イベントが生成されるため、AUTOSARとLinuxベースのECUから収集されたイベントを統合するには、バックエンド(自動車OEMのVSOC内)で大規模な統合作業が必要になります。ビジネスの観点から言えば、これらの作業によって自動車を市場に投入するまでの期間が長くなってしまいます。

図1:現代の車両ネットワークアーキテクチャ

Argus IdsM for Linuxを使う理由

インフォテインメントシステムやテレマティックECUなどの車載ECUには、Automotive Grade Linux(AGL)といったPosixベースのOSプラットフォームの普及が進んでおり、標準的なIdsMの必要性が高まっています。このギャップに対応するため、業界は多様なECUが生成するイベントの集約・分析を支援するクロスプラットフォーム(AUTOSAR、Linux、Androidなど)標準が必要です。

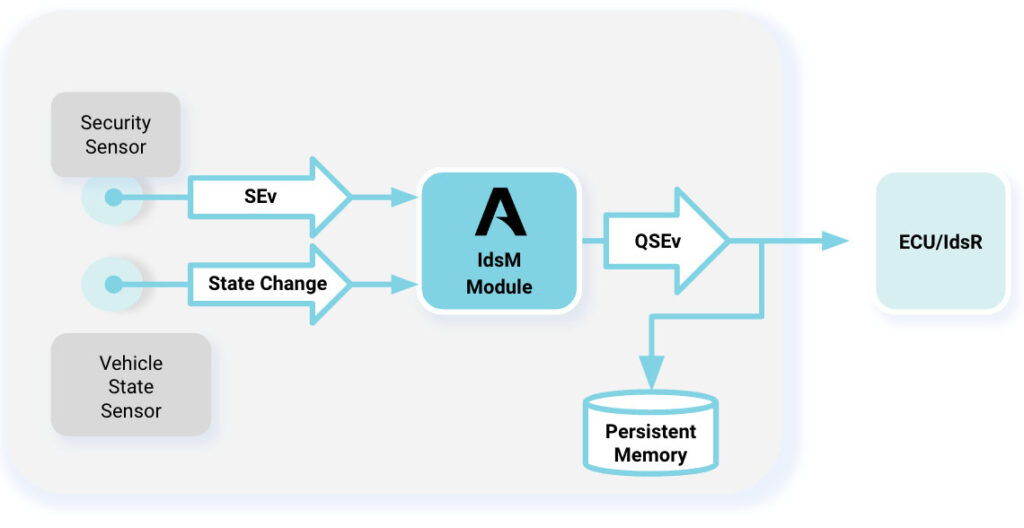

アルガスはこの必要性を認識し、IdsM AUTOSAR標準をLinuxベースのECUに対して拡張・適用できる画期的なソリューションを開発しました。アルガスの受賞歴を持つLinux向けIdsMソリューションは、LinuxプラットフォームのECUに搭載された複数の侵入検知システム(IDS)センサーからのセキュリティイベントを管理・調整します。これにより、効率的にセキュリティイベント(SEv)を収集し、事前定義されたルールとロジックを用いて適格なセキュリティイベント(QSEv)を特定します。その後QSEvは、ECUメモリーにローカルに保存するか、侵入検知システムレポーター(IdsR)モジュールを介してクラウドVSOCに送信することができます。

AUTOSARの仕様と機能を拡張しLinuxベースのデバイスをもカバーすることにより、Argus IdsMは車載ネットワークのトラフィックや潜在的なセキュリティ侵害を合理的かつ効率のよい形でモニタリングできます。

図2:Argus IdsM for Linux

自動車OEMやティア1サプライヤーにとってのメリット

アルガスのLinux向けIdsMソリューションは画期的なソリューションで、AUTOSARおよびLinuxベースのECUからセキュリティ・イベントをシームレスに統合することが可能になり、自動車OEMやティア1サプライヤーに、次のようなメリットを提供します。

- UNR 155の規制要件を満たす – 車載セキュリティイベントを記録し、クラウドへ効率よく送信

- VSOC統合を簡素化・合理化する – ECUプラットフォーム間で標準化されたセキュリティ・イベント・フォーマットを使用

- Linuxベースの車載ソフトウェアの開発コストを削減する – IdsM for Linuxは、あらゆるLinuxベースECUをシームレスに統合可能なレディメードモジュール

- 新規SDV車種の市場投入期間の短縮 – このソリューションはClassic AUTOSARおよびAdaptive AUTOSARの両方に互換性があり、類似したAPIを公開し、この分野で認められた基準に従って認定メカニズムを実行可能

Argus IdsM for Linuxソリューションの詳細については、Host IDPS製品ページをご覧ください。