自動車サイバーセキュリティを担う自動車CISOが直面する最も重大な10の課題

もし、最高情報セキュリティ責任者(CISO)全員に共通していることと問われれば、1つは、「わからない」ことに対する怖れです。

自分たちのネットワークにマルウェアが存在しているか、わからない。ハッカーたちがこちらでは把握していない脆弱性を発見しているかどうか、わからない。次に対応することになるセキュリティの問題がわからない。平均的な金融企業や商社では1か月に複数回の攻撃を受けていますが、そうした企業がデータ侵害を検知するまでに6か月以上かかるのが実情です。

そう聞くと、CISOの仕事は特別ストレスフルでもないと思われる方もいるかもしれません。しかし、こと自動車業界のCISOについて言えば、現在新たな、そして自動車業界に特有の数多くの困難な課題に直面しているのです。

言い換えると、昨日の自動車業界CISOの責務が会社のITシステムの保全だったとして(これはこれで大変な仕事ですが)、今日の彼らは、昨日までの責務と同等のレベルでコネクテッドカーや車両データサービスに対する責任を負っています。そしてこれは、乗員の安全や人命の保護に関わる問題と言えます。

では、これらの課題は正確にはどういうものなのでしょう?そして、それらは従来のIT業界の課題とどう違うのでしょうか?

自動車業界に特有の10の課題

新たなエコシステム

1. 複雑な製品&サプライチェーン

自動車は非常に複雑な製品です。ECU数の急激な増加を受け、今日の車両ソフトウェアは1億行ものコードを実行していますが、コーディング規約が不十分になりがちで、脆弱性が発生しやすくなっています。さらに、さまざまなサードパーティーサプライヤーが3万にものぼる部品を製造しており、このことが、保護しなければならないエンドポイントに大きな影響を及ぼしています。このサプライチェーンの状況により、数多くのサイバーセキュリティリスクが生じ、それらを管理する必要があります。例えば、1つのECUに脆弱性が発見された場合、フリート全体に影響が及ぶ可能性があるのです。

2. 自動車技術

自動車業界には、従来のITシステムが対応していない特有の技術があります。例えば、自動車はVINによって識別されるのに対し、サーバーはホスト名で識別されます。また別の例としては、ITではTCP/IPが使用されていますが、自動車のネットワークにはCAN-BUSが使用されています。

3. 新たな規制

自動車業界は多くの規制が設けられている業界であり、自動車メーカーは新規の規制、ガイドライン、義務要件に対して綿密な注意を払うことが求められます。例えば、国連欧州経済委員会 (UNECE)は、自動車サイバーセキュリティとソフトウェアの更新に関する「WP.29」を、米国では国家道路交通安全局 (NHTSA) が自動車サイバーセキュリティに関するガイドラインを発表しています。

4. 自動車の製品寿命の長さ

自動車は実際に販売されるまで、約2 ~5年かけて設計されています。つまり、工場から出荷される頃には、その車両に搭載されたサイバーセキュリティソリューションが時代遅れになっている可能性があります。さらに、製品寿命が長くても6年ほどのITデバイスと異なり、自動車の製品寿命は最大15年ほどにおよびます。そのため、自動車は量産の段階において、より長期にわたるサイバーセキュリティ保護が必要となります。これは、CISOが対応しなければならないもう1つの重要な課題です。

5. スケーラビリティに関する懸念

以前にも述べたように、平均的なOEMのフリートは2000万台におよびます。これは何百万ものエンドポイントを保護しなければならず、何千ものアラートに対応しなければならないということを意味します。現状では、IT SOCチームはこれほど大容量のデータとセキュリティイベントに対応できない恐れがあります。

セキュリティ業界でよく知られたもう1つの問題は、機械学習に関するものです。汎用型機械学習アルゴリズムは膨大な数の異常や誤検知をしてしまい、その結果SOCチームに非常に多くの的はずれなアラートが押し寄せることになります。一方、自動車に特有の異常を検知するよう設計された機械学習アルゴリズムでは誤検知の数が減り、その結果アラート数も減少します。

6. 位置情報データ

自動車は、車輪のついたデータセンターと言えます。そしてそこで収集されるデータの1つが位置情報です。これはサーバーが移動しないIT業界ではまったく馴染みのない性質のデータです。

例えば、自動車がある位置でデータの送受信ができなくなることがあり、その場合、自動車からSOCチームへのデータ送信に遅延が生じる可能性があります。位置情報に関するもう1つの一般的な問題は、攻撃者が自動車の近くにいる場合、自動車のBluetooth接続をハッキングしやすいことです。

SOCの能力

7. 専門知識の欠如

自動車を保護するためには、SOCチームは自動車サイバーセキュリティを深く理解するだけでなく、自動車に関連する分類体系、業界の変化、規制、テクノロジーについての知識も最新の状態に保つ必要があります。現在、IT SOCを運用しているチームにはこの分野での専門知識が欠如しており、そのため調査プロセスに多くの時間がかかったり、OEMが長時間にわたって攻撃のリスクにさらされたりする可能性があります。

8. 定められたプロセスとツールの欠如

IT SOCが直面する別の課題は、自動車のセキュリティ状態を監視するためにデザインされた専用のプロセスとツールの欠如です。現在、脅威が特定された場合、OEMは顧客に新しい部品を取り付けてもらうか、自動車を修理ショップに持っていってもらわなくてはいけないという大きな課題を抱えています。また既存の技術に関して言えば、従来のIT SOCツールはこれほど大容量のデータを持つ何百万というエンドポイントを管理できるようには設計されていない、という問題があります。

攻撃の影響

9. ダメージレベルの大きさ

現在、大企業では1社で何十万台ものコンピューターを所有しているわけですが、OEMフリートは1社で、路上を走行する2000万台以上の自動車を抱えており、自動車には保護しなければならないドライバーや同乗者が乗っています。車載ECUの一般的な脆弱性を標的にしたサイバー攻撃があった場合、人命、資産、ブランドイメージの毀損コストを考えると、想定される影響は破滅的と言える程大きなものになります。

10. 緩和にかかる時間&複雑性

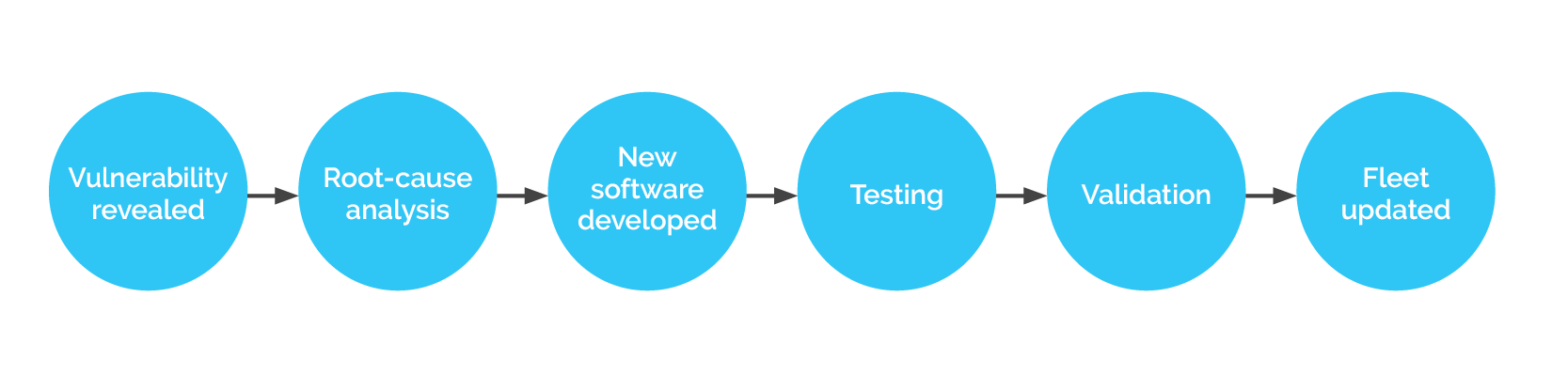

IT SOCが脅威を検知した場合、エンジニアは直ちに脅威を緩和するため必要なものすべてにアクセスすることができます。しかし自動車セキュリティの場合、ECUに脆弱性が検知された際には、緩和は複雑でより時間がかかり、ティア1のサポートと無線経由(OTA)でのアップデートが必要になります(下記の図を参照)。

フローチャート: 自動車におけるソフトウェア更新プロセス

課題解決に向けた取り組み

ハッカーの手法がより洗練されたものになっている昨今、これらの様々な課題に取り組むために、OEMには経験豊富な人材や、専用のプロセスおよびツールが特に必要です。

残念ながら、従来のIT SOCには、ツールキット、ノウハウ、車両やフリートに対する効果的でスケーラブルな保護を提供するのに必要なフレームワークが欠如しています。これに対応するため、自動車業界のCISOは業界のニーズにあった新たな解決策を検討しています。そうした解決策の中には、「車両SOC(VSOC)」を含む形でのセキュリティオペレーションの拡大が挙げられます。今後のVSOCに関するブログ記事も参照ください。

著者:Sapir Segal

アルガスサイバーセキュリティ、プロダクトマーケティングマネージャー